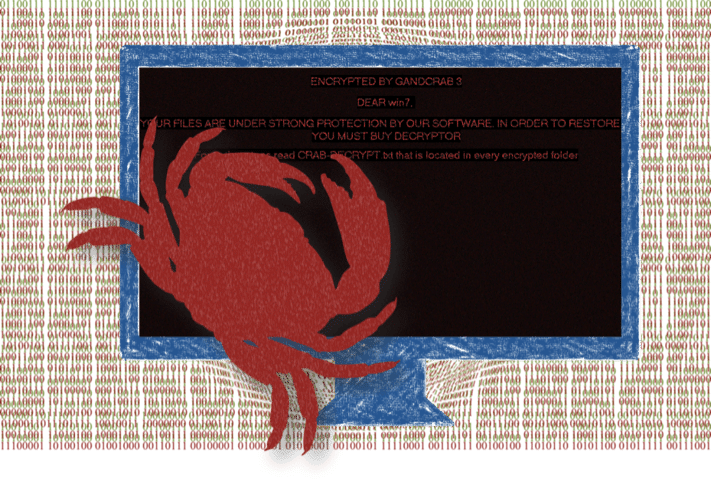

GandCrab należy do najszerzej rozpowszechnionych w tym roku rodzin ransomware. W swojej najnowszej odsłonie zmienia tapety w zainfekowanych urządzeniach, wyświetlając na nich notę z żądaniem okupu. Cyberprzestępcy popełnili jednak niezamierzony błąd, dzięki któremu użytkownicy systemu Windows 7 mogą przy odrobinie wysiłku pozbyć się złośliwego oprogramowania.

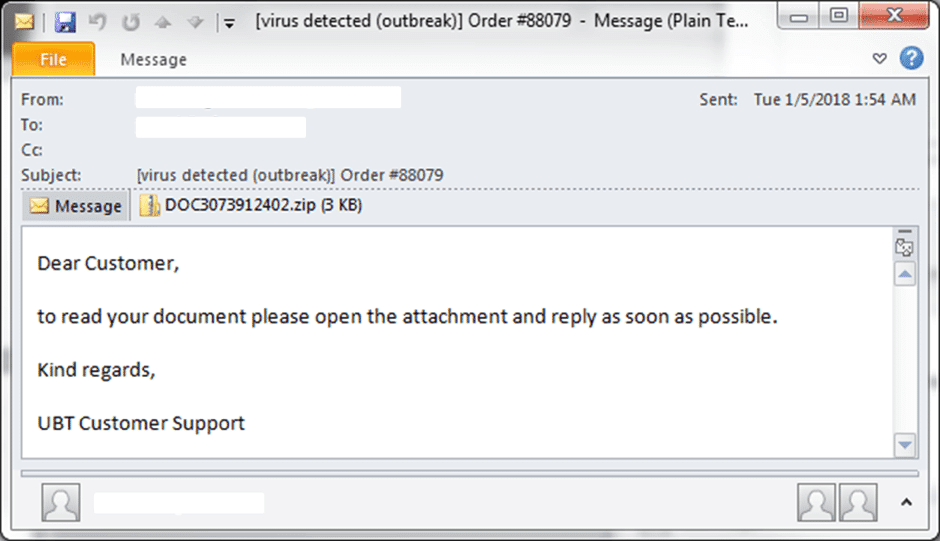

Złośliwe oprogramowanie GandCrab jest wysyłane do ofiary jako załącznik w phishingowej wiadomości e-mail, co widać na poniższym zrzucie ekranu.

GandCrab po zaszyfrowaniu plików zmienia tapetę pulpitu ofiary, aby wyświetlić na nim informację o okupie. Jest to element charakterystyczny dla ransomware, który był używany także przez inne rodziny tego typu złośliwego oprogramowania.

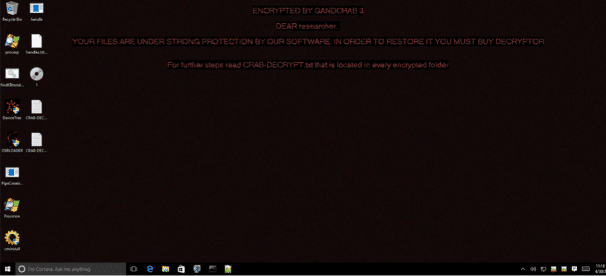

Co ciekawe, GandCrab po tym, jak zaszyfruje pliki na urządzeniu ofiary, zmusza system do ponownego uruchomienia. Specjaliści z FortiGuard Labs firmy Fortinet odkryli jednak problem, który wystąpił w systemie Windows 7 ? zaskakujący zarówno dla cyberprzestępców jak i dla użytkowników.

"W tym przypadku system nie ładuje się do końca, co oznacza, że nie uruchamia się Eksplorator Windows. Użytkownik nie widzi więc ikon na pulpicie ani paska Start" mówi Robert Dąbrowski, główny inżynier systemowy w Fortinet.

Sprawia to, że komputer jest pozornie bezużyteczny, a jego użytkownik widzi jedynie informację o okupie jako tapetę oraz witrynę pobierania przeglądarki TOR Browser, która zapewnia niemal całkowicie anonimowy dostęp do internetu.

Zdaniem specjalistów Fortinet taki efekt nie był zamierzony. Instrukcja zawarta w informacji o okupie nakazuje bowiem ofierze zapoznanie się z jednym z plików .txt, co wymaga dostępu do interfejsu systemu Windows. Podobny błąd nie pojawia się w systemach Windows 8.1 oraz Windows 10.

Jak sobie z tym poradzić?

W tej sytuacji użytkownicy Windowsa 7 mogą pozbyć się GandCraba. Na początek należy za pomocą klawiatury uruchomić menedżera zadań (CTRL + SHIFT + DEL) i zakończyć proces ransomware. "Dla przeciętnego użytkownika znalezienie właściwego złośliwego oprogramowania na liście uruchomionych procesów może być trudnym zadaniem. Nazwa procesu jest bowiem generowana losowo. Trzeba wykazać się znajomością nazw bezpiecznych procesów, które mogą działać na zarażonym komputerze, aby zauważyć ten podejrzany" wyjaśnia ekspert.

Ponieważ GandCrab ma mechanizm autorun, trzeba również po wyłączeniu procesu usunąć jego plik wykonywalny znajdujący się w lokalizacji APPDATA% \ Microsoft \ <losowe znaki > .exe (np. Gvdsvp.exe).

Jeśli ta czynność nie zostanie wykonana, to nawet pomimo usunięcia procesu ransomware znów uruchomi się po ponownym włączeniu komputera. Rekomendowane jest także usunięcie odpowiedniego wpisu autorun w rejestrze.

Jaka lekcja z tego płynie? "Podstawową zasadą jest, że wszelkie wiadomości e-mail z załącznikami, zwłaszcza takimi jak plik wykonywalny, czyli uruchamiający program, w tym wypadku wirusa, muszą zostać przed otwarciem zeskanowane i zweryfikowane przez oprogramowanie ochronne" radzi Robert Dąbrowski.

Nawet jeśli nowa odsłona GandCraba nie działa zgodnie z intencją jego twórców na wszystkich systemach operacyjnych, to jednak w efekcie ten ransomware może i tak być niebezpieczny. Ponadto jest to dowód na to, że autorzy GandCraba wciąż pracują nad rozwijaniem kolejnych wersji swojego narzędzia. Możemy zatem mieć pewność, że jeszcze niejednokrotnie o nim usłyszymy.